Nueva ola de ransomware afecta a Rusia

Entre la creciente cantidad de archivos adjuntos JavaScript maliciosos en los correos electrónicos que observamos en enero de 2019, los investigadores de ESET detectaron una ola de ransomware dirigida principalmente a usuarios en Rusia.

En enero de 2019, se registró un aumento dramático en las detecciones de JavaScript malicioso como archivos adjuntos de correo electrónico; un vector de ataque que estuvo en gran parte inactivo durante 2018. Entre las nuevas campañas de spam malicioso que se basan en este vector, hemos detectado una nueva ola de spam en idioma ruso que distribuye un ransomware conocido como Shade o Troldesh; el cual es detectado por ESET como Win32/Filecoder.Shade.

La campaña parece ser una actualización de una campaña de spam que comenzó a distribuir el ransomware Shade en octubre de 2018.

La campaña de enero de 2019

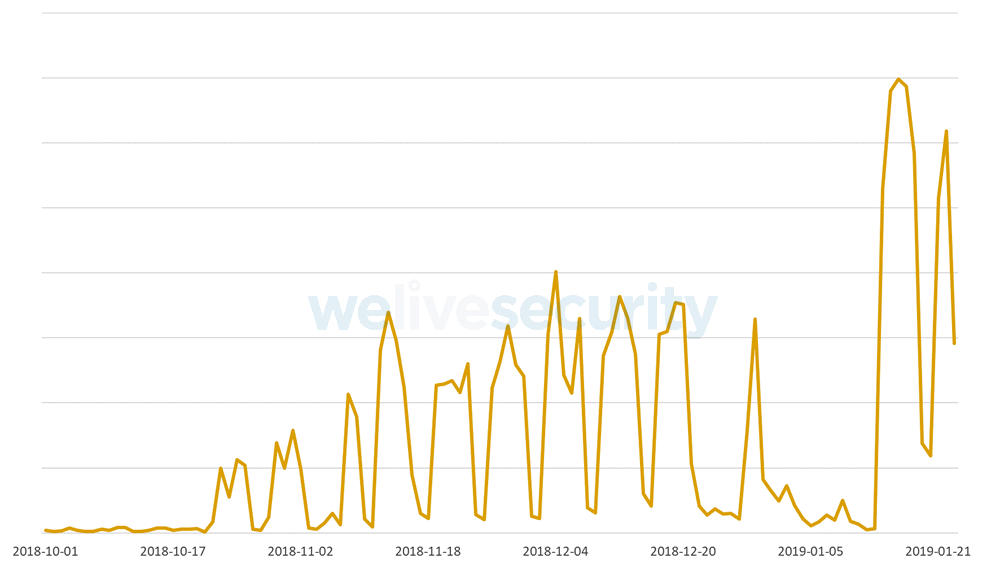

Según muestra nuestra telemetría, la campaña de octubre de 2018 presentó un ritmo constante hasta la segunda quincena de diciembre de 2018, con un parón en torno a la Navidad, para reactivarse a mediados de enero de 2019, duplicando su tamaño, como se aprecia en la Figura 1. Las caídas que se pueden ver en el gráfico están reláneased a multas de semana, lo cual sugiere que los atacantes apuntan a dirección de correo de compañías.

Figura 1: Detecciones de JavaScript maliciosos en adjuntos propagando Win32/Filecoder.Shade desde octubre de 2018

Como se mencionó anteriormente, esta campaña es parte de una larga tendencia que hemos observado desde principios de 2019: el regreso de JavaScript malicioso en los archivos adjuntos. La Figura 2 muestra cómo hemos visto este desarrollo en nuestra telemetría.

Figura 2: detecciones de JavaScript malicioso distribuidas como archivos adjuntos por correo electrónico. En todos los casos son detectados como JS/Danger.ScriptAttachment y pertenecen al último año

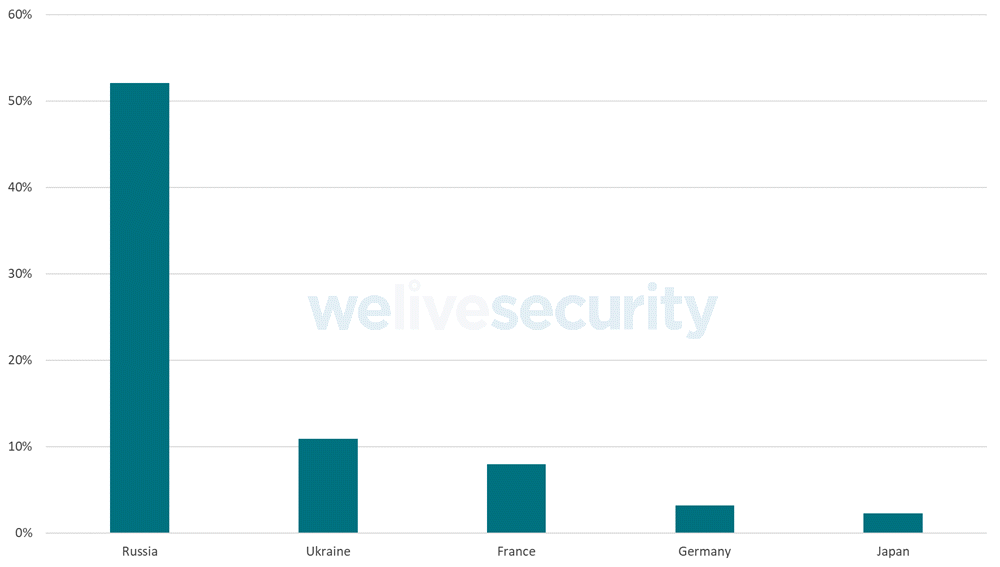

Cabe mencionar que la campaña que detectamos distribuyendo el ransomware Shade en enero de 2019 ha estado activa principalmente en Rusia, donde se registró el 52% del total de detecciones de este adjunto JavaScript malicioso. Otros países afectados son Ucrania, Francia, Alemania y Japón, como se puede ver en la Figura 3.

Figura 3: Distribución de detecciones de ESET de archivos adjuntos de JavaScript maliciosos que distribuyen Win32/Filecoder.Shade entre el 1 de enero de 2019 y el 24 de enero de 2019

Según nuestro análisis, un ataque típico de esta campaña de enero de 2019 comienza con el envío de un correo electrónico escrito en ruso, que contiene un archivo ZIP adjunto con el nombre “info.zip” o “inf.zip”.

Estos correos maliciosos se presentan como la actualización de una orden que parece venir de organizaciones legítimas rusas. Los correos que hemos visto suplantan la identidad del banco ruso "B&N Bank" (recientemente fusionado con Otkritie Bank) y la cadena minorista Magnit. En uno de los correos electrónicos detectados por los sistemas de ESET, la traducción al español es:

Asunto: Detalles de la orden

¡Hola!

Estoy enviando los detalles de la orden. Se adjunta el documento.

Denis Kudrashev, gerente

Figura 4: ejemplo de correo no deseado utilizado en la campaña de enero de 2019

El archivo ZIP contiene un archivo JavaScript llamado "Información.js" (que traducido sería "Información"). Una vez extraído y ejecutado, el archivo JavaScript descarga un cargador malicioso que los productos ESET detectan como Win32/Injector. El cargador malicioso descifra y ejecuta el payload final –el ransomware Shade.

El loader malicioso es descargado de URLs de sitios legítimos de WordPress comprometidos, bajo la apariencia de archivo de una imagen. Para comprometer los sitios en WordPress, los atacantes ataques de fuerza bruta de contraseñas a gran escala que fueron llevados adelante por bots automatizados. Los datos de nuestra telemetría muestran cientos de URL, todas terminadas en la cadena “ssj.jpg”, alojando el archivo con el cargador malicioso.

El cargador está firmado con una firma digital no válida, que dice que lo usa Comodo, como se muestra en la Figura 5. El número en "Información del firmante" y el registro de tiempo son únicos para cada muestra.

Figura 5: firma digital falsa utilizada por el cargador malicioso

Más allá de esto, el cargador intenta camuflarse aún más para simular el proceso legítimo del sistema Client Server Runtime Process (csrss.exe). Se copia a si mismo dentro de C:ProgramDataWindowscsrss.exe, donde “Windows” es una carpeta oculta creada por el malware y que suele estar ubicada en ProgramData.

Figura 6: malware que finge ser un proceso del sistema y usa detalles de versiones copiadas de un binario legítimo de Windows Server 2012 R2

El Ransomware Shade

La carga útil final de esta campaña maliciosa es el ransomware llamado Shade o Troldesh. Visto por primera vez activo a finales de 2014, el ransomware cifra un amplio rango de tipos de archivos en las discotecas locales. En la campaña reciente, el ransomware agregó la extensión .crypted000007 a los archivos cifrados.

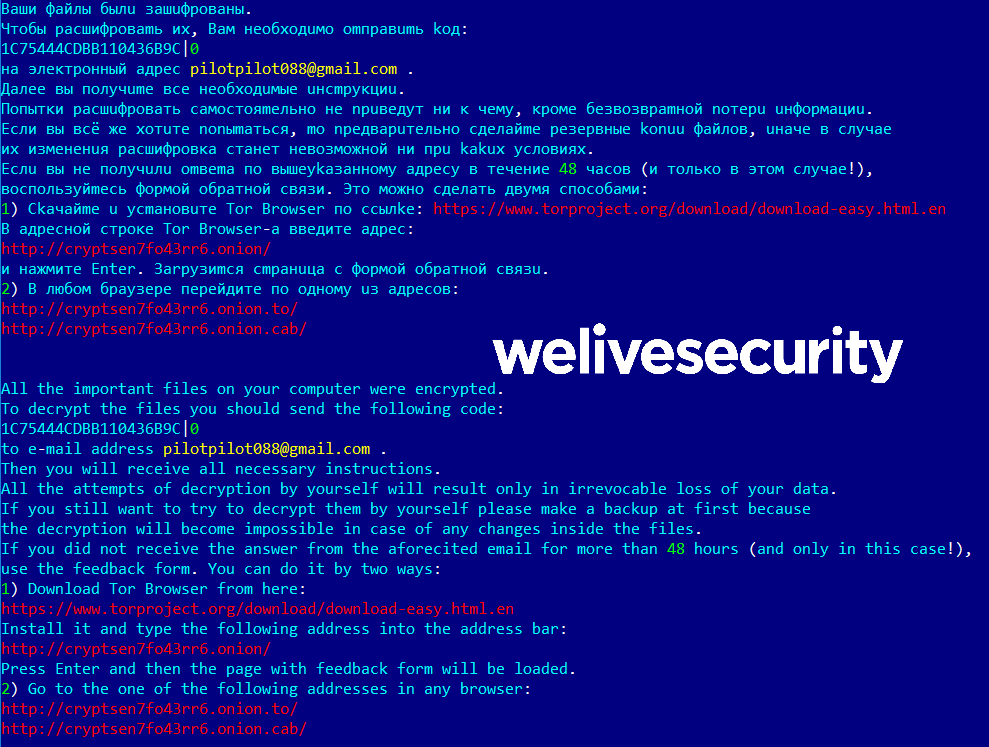

Las instrucciones de pago se presentan a las víctimas en un archivo TXT, en ruso e inglés, que se coloca en todos los discos de la computadora afectada. El mensaje de la nota de rescate es idéntico al utilizado en la campaña anterior reportada en octubre de 2018.

Figura 7 – La nota del ransomware Shade de enero de 2019

Cómo estar protegido

Para evitar ser víctima de una campaña de spam malicioso, verifique siempre la autenticidad del correo antes de abrir cualquier archivo adjunto o hacer clic en un enlace que contenga el correo. Si es necesario, corrobore los datos de contacto que aparecen en la página web de la organización que parece enviar el correo.

Para los usuarios de Gmail, puede ser útil saber que Gmail ha estado bloqueando archivos adjuntos con JavaScript, tanto en la bandeja de salida como en la bandeja de entrada, desde hace al menos dos años.

Los usuarios de otros servicios de correo electrónico, incluidos los servidores de correo de compañías, deben apoyarse en la prevención, a menos que utilicen alguna seguridad, capaz de detector y bloquere archivos JavaScript maliciosos.

Varios módulos diferentes en los productos de seguridad de ESET detectan y bloquean archivos maliciosos JavaScript independientes.

Para evitar que su sitio de WordPress se vea comprometido, use una contraseña segura y doble factor de autenticación. Además, asegúrese de actualizar WordPress, así como los complementos y temas que usa.

Indicadores de compromiso (IoC)

Hashes de ejemplo de los ZIP maliciosos adjuntos

| Nombre de detección de ESET: JS/Danger.ScriptAttachment |

|---|

| 0A76B1761EFB5AE9B70AF7850EFB77C740C26F82 |

| D072C6C25FEDB2DDF5582FA705255834D9BC9955 |

| 80FDB89B5293C4426AD4D6C32CDC7E5AE32E969A |

| 5DD83A36DDA8C12AE77F8F65A1BEA804A1DF8E8B |

| 6EA6A1F6CA1B0573C139239C41B8820AED24F6AC |

| 43FD3999FB78C1C3ED9DE4BD41BCF206B74D2C76 |

Hashes de ejemplo de los downloaders JavaScript

| Nombre de detección de ESET: Win32/Injector |

|---|

| 37A70B19934A71DC3E44201A451C89E8FF485009 |

| 08C8649E0B7ED2F393A3A9E3ECED89581E0F9C9E |

| E6A7DAF3B1348AB376A6840FF12F36A137D74202 |

| 1F1D2EEC68BBEC77AFAE4631419E900C30E09C2F |

| CC4BD14B5C6085CFF623A6244E0CAEE2F0EBAF8C |

Hashes de ejemplo del ransomware Shade

| Nombre de detección de ESET: Win32/Filecoder.Shade |

|---|

| FEBRERO458152108F81B3525B9AED2F6EB0F22AF0866 |

| 7AB40CD49B54427C607327FFF7AD879F926F685F |

| 441CFA1600E771AA8A78482963EBF278C297F81A |

| 9023B108989B61223C9DC23A8FB1EF7CD82EA66B |

| D8418DF846E93DA657312ACD64A671887E8D0FA7 |

String specific de la campaña en URLs que alojan el ransomware Shade

| hxxp://[redacted]/ssj.jpg |

Deja una respuesta